Názory k článku Zahrávají si ČEZ či E.ON s ohněm? Do české energetiky pronikají Číňané, kteří zkoumají vyvolání kolapsu

- Podle hodnocení

- Podle vláken

- Nejnovější

-

"Hlavne z toho plyne jedno pekne upozorneni, a to ze i s kontrolou nad relativni malou casti vykonu se da samotna prenosova soustava fyzicky poskodit."

Ne neplyne fyzicke a evidentne je to amatersky nazor. Pri prenosu vetsiho vykonu nez na ktery je soustava projektovana + nejeka rezerva dojde k odpojeni pomoci ochran v siti. Ktere tam musi byt a byly v sitich jeste v dobe kdy se solarni elektrarny nestavely ve velkem.

Nebezpecim neni fyzicke poskozeni site ale blackout ktery by nastal z duvodu aktivace ochran. -

B ale není řešení, zařízení může mít nějaký trigger už ve svém zdrojovém kódu, může ho získat pravidelnou aktualizací či jak se občas ukázalo, e-simka a malý model umí zabezpečit dostatek komunikace kdykoliv a nepozorovaně.

Přístup DMZ a odpojení od sítě dnes již není účinný obranný prostředek.

-

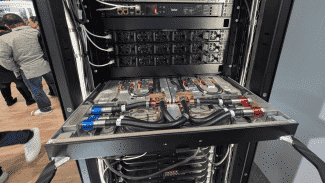

Toto je amatersky nazor, rad bych pripomenul ze cely minuly rok se v USA resilo ze ve stridacich a prumyslovych bateriovych modulech bylo mnohokrat nalezeno radiove zarizeni, ktere podle dokumentace tam nemelo co delat. Hlavne z toho plyne jedno pekne upozorneni, a to ze i s kontrolou nad relativni malou casti vykonu se da samotna prenosova soustava fyzicky poskodit.

Takhle to dopada kdyz se zakaznik rozhoduje jen na zakladne ceny, konkurence vam pochcipa a do par let mate absolutni zavislost jen na dodavateli, ktery prodaval pod cenou. A ten si ted muze diktovat cenu a veskere podminky

-

Pokud jsou reálně využívané možnost

A) Infrastrukturní zařízení od důvěryhodných dodavatelů připojená do Internetu

B) Infrastrukturní zařízení od nedůvěryhodných dodavatelů mimo Internet

tak bych bral B). V článku jsou totiž zmíněny dvě možnosti - zda Čiňani dovedou infrastrukturu napadnout a zda ji dovedou vypnout. Pokud jsou zařízení přístupná z Internetu, tak nutně nějaké bezpečnostní díry obsahují a napadnout je může nejen Čína.

ČLÁNKY DO MAILU

ČLÁNKY DO MAILU