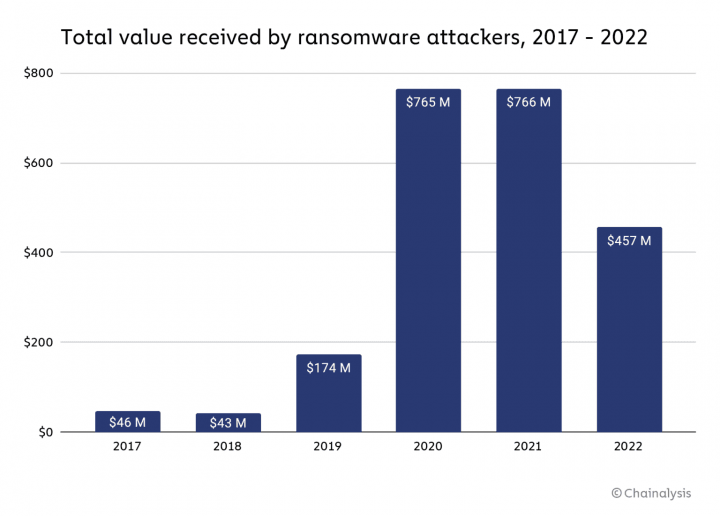

V roce 2022 vylákali útočníci prostřednictvím ransomwaru od svých obětí podle odhadů blockchainové forenzní společnosti Chainalysis 457 milionu dolarů. To je meziročně znatelný pokles, ještě v roce 2021 totiž tato hodnota dělala téměř 766 milionu dolarů a v roce 2020 pak velmi podobnou částku, tedy 765 milionů.

Reálná čísla budou samozřejmě vyšší, protože data vycházejí pouze z již detekovaných adres ransomwarových peněženek, na hlavním trendu to nicméně nic nemění.

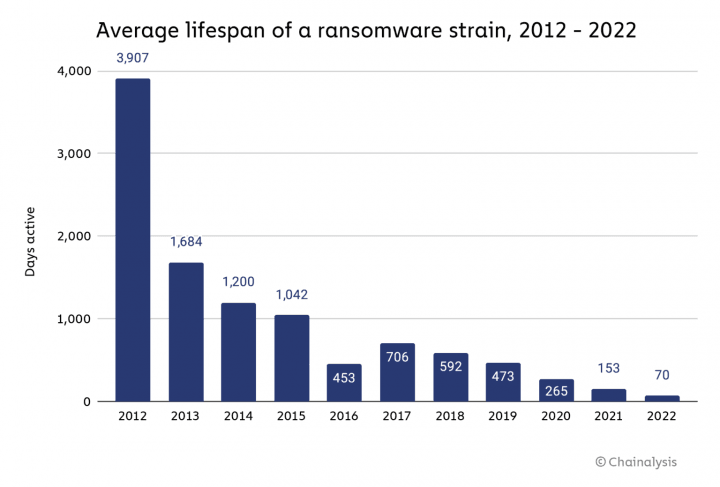

Navzdory poklesu příjmů samotný počet unikátních kmenů ransomwaru vystřelil v roce 2022 ke hvězdám. Podle výzkumu od Fortinetu bylo v první polovině roku aktivních více než 10 000 unikátních ransomwarových kmenů. S tím zůstávají v souladu i blockchainová „on-chain“ data, která potvrzují, že počet aktivních kmenů v posledních letech výrazně vzrostl. S příjmy už to ale tak žhavé není, ty generuje ve skutečnosti jen poměrně malá skupina kmenů.

Výdělečný přitom ransomware vydrží být jen chvilku, v roce 2022 zůstal průměrný kmen ransomwaru aktivní pouze 70 dní, předloni to bylo ještě alespoň 153 dní a v roce 2020 dokonce 265. S jedním vyděračským softwarem jste si tak mohli (teoreticky) vydělávat po větší část roku.

Rychlé střídání ale může mít také čistě obfuskační funkci, kdy se útočníci snaží svou činnost zamaskovat. Ostatně řada skupin využívá paralelně více ransomwarových kmenů, takže si část střídání může snadno dovolit.

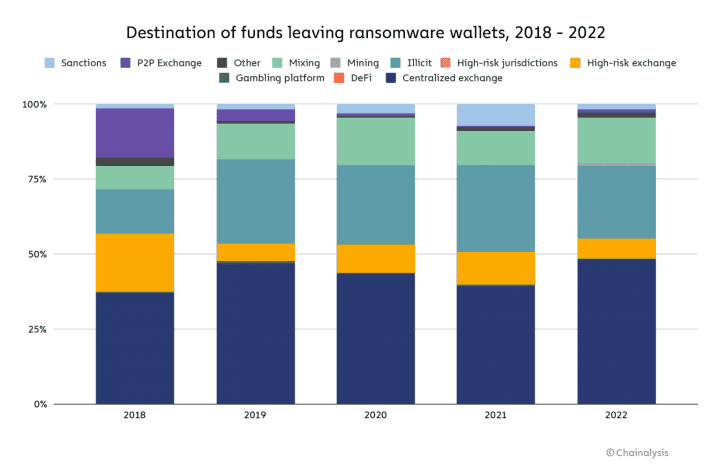

Praní kryptoměn vylákaných z obětí na konvenčních burzách je naopak na vzestupu. Zdá se, že ověřování zákazníka a další regulatorní omezení ve jménu boje s praním špinavých peněz zločincům příliš těžkou hlavu nedělá.

Většina útočníků na ransomware posílá vylákané prostředky na běžné centralizované burzy. Podíl prostředků mířící na běžné burzy vzrostl z 39,3 % v roce 2021 na 48,3 % v roce 2022. Může za to ale možná i fakt, že naopak podíl posílaný na rizikové burzy nepatrně klesl, a to z 10,9 % na 6,7 %. Stejně tak klesl podíl kryptoměn praných skrze darknetové služby specializující se na praní peněz z ransomwaru. Oproti tomu se nepatrně zvýšilo využívání směnáren, a to z 11,6 % na 15,0 %.

Co je ale možná zajímavější: oběti ransomwarových útoků jsou čím dál tím méně často ochotny za obnovu svých dat platit. Chainalysis na základě svých dat odhaduje, že celkové příjmy z ransomwaru klesly ze 766 milionů dolarů v roce 2021 na 457 milionů dolarů v roce 2022, což představuje obrovský pokles o zhruba 40 %.

Klesající ochota platit představuje dlouhodobý trend. Zatímco v roce 2019 bylo za svoje zašifrovaná data ochotno zaplatit vyděračům 76 % napadených, o rok později 70 %, v roce 2021 jen 50, a loni dokonce jen 41 procent.

Důvodů pro to může být více, většina subjektů, na které ransomware primárně cílí, již na rozdíl od divokých pandemických let ví mnohem lépe, čemu čelí, a má pravděpodobně implementované bezpečnostní řešení s ransomwarem nedotknutou zálohou.

Chainalysis tento důvod nicméně explicitně nezmiňuje a namísto toho uvádí jako hlavní faktor jinou důležitou, ale o něco méně intuitivní věc. Placení výkupného se totiž stalo právně rizikovějším. Mohou za to zpřísněné mezinárodní sankce v roce 2021 a po napadení Ukrajiny Ruskem v roce 2022.

V září 2021 například kancelář ministerstva financí USA, která dohlíží na zahraniční aktiva (OFAC), vydala doporučení, které hovoří o možnosti porušení sankcí při placení ransomwarového výkupného.

S tím už platba výkupného přestává být jen úvahou, zda je pro firmu levnější a rychlejší data obnovit, nebo zaplatit výkupné, ale na misce vah se objevují i právní důsledky a jejich ekonomické i neekonomické dopady. Vzhledem k provázanosti malwaru je přitom riziko nějakého alespoň okrajového napojení na sankcionovaný subjekt, řekněme, rozhodně nezanedbatelné.

Dalším důležitým faktorem je pohled pojišťoven zabývajících se kybernetickým pojištěním. Pravidla se zpřísnila jak v tom, koho jsou pojišťovny ještě ochotné pojistit, tak na co lze pojistné plnění použít.

Možnost čerpat pojištění proti ransomwaru zpravidla vyžaduje doložit poměrně přísná opatření v oblasti bezpečnosti (povinnost nějakého endpoint detection and response prvku, vícečetného ověřování atd.) a komplexní zálohovací řešení. To v důsledku vede k tomu, že společnosti útoky častěji jednoduše odrazí, nebo v krajním případě data samy obnoví.

ČLÁNKY DO MAILU

ČLÁNKY DO MAILU